資安訊息

家用有線/無線分享器 與 SOHO等級的路由器(Router),因售價較一般正規防火牆便宜,常是一般家庭、SOHO族及中小企業所偏好選用的設備。

但卻有國外資安業者 Incapsul 調查指出,可能有數十萬甚至上百萬台的SOHO族專用路由器已遭入侵成為殭屍路由器,被駭客用來執行大規模的DDoS攻擊。

Incapsula 對攻擊目標與模式作分析,受害的路由器顯然由許多不同集團與個人駭客掌控。

由於這些 SOHO 裝置太容易被攻陷,Incapsula 預期將會陸續有更多個人及駭客集團加入入侵行列,

而調查期間 Incapsula 發現駭客仍繼續在受害路由器上植入新的惡意程式,這些惡意程式主要為DDoS工具,也有少數是屬後門程式。

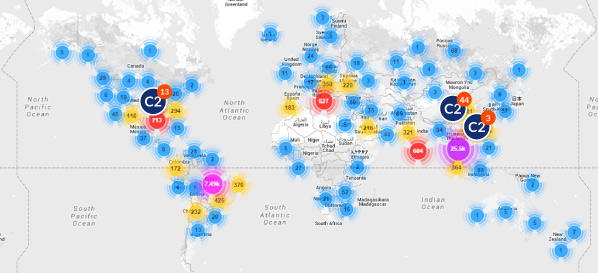

殭屍路由器及C&C中心的全球分布圖。

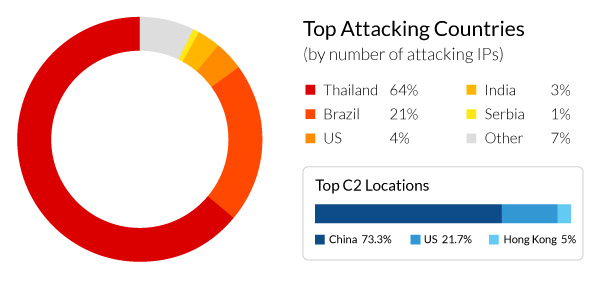

在為期111天的調查中,Incapsula 找到超過4萬個攻擊IP,其中有64%位於泰國,21%位於巴西,並牽涉到全球109個國家與1600家的ISP業者。

而幕後的操控主機則大部分來自美國(21%)與中國(73%)。

以上資料來源:

The Incapsula Blog

Lax Security Opens the Door for Mass-Scale Abuse of SOHO Routers

參考資料:

友訊科技針對雲路由引發安全疑慮聲明稿

【2015/4/17台北訊】針對近日市場所指D-Link友訊科技部分雲路由產品存在引發駭客入侵之安全疑慮,友訊科技深感抱歉,並於第一時間即已主動進行全面盤查,以最嚴格謹慎之標準進行檢測,對受影響之用戶快速提出解決方案 。

免身分認證即可執行任意指令,ASUS 部分路由器韌體發現存有漏洞

ASUS 的路由器目前在家用市場算是有不錯的佔有率,可以刷入第三方韌體,或是釋出自家的 asuswrt 原始碼讓有經驗的玩家自行修改編譯,不過近來有資安研究員公布了存在於 asuswrt 內的 exploit,能夠讓攻擊者在沒有身分驗證的情況下就可以在 router 內執行任意指令來進行攻擊。

趨勢科技警告:Netis路由器有後門

趨勢科技病毒實驗室警告,中國業者磊科旗下Netcore與Netis品牌路由器含有後門,駭客可輕易登入,上傳或下載路由器檔案,或是修改DNS,對使用者帶來資安風險。趨勢並建議消費者:換了它吧!

TOTOLINK路由器 存在後門

中國國家互聯網應急中心發布報告稱,市面上多家路由器品牌存在“後門”,有被駭客控制從而危害到網絡安全的可能。

入侵TPLINK路由器實戰

聲明:文章僅限技術研究和學習參考,因為本站內容導致一切法律責任均於本站無關!

資訊環境/資訊安全問題

請與我們聯絡

TEL: (02) 2678-7272 ext 9

Email: Email住址會使用灌水程式保護機制。你需要啟動Javascript才能觀看它